Недавно компания ZyXEL Communications представила свое решение защиты сетей от спама, вредоносных программ и компьютерных вирусов. В основе этого решения лежит технология потокового сканирования пакетов, разработанная ZyXEL и антивирусная технология Лаборатории Касперского. Данное решение позволяет расширить возможности межсетевых экранов серии ZyWALL установив карту расширения ZyWALL Turbo Card. После установки этой карты, появляется возможность использования механизмов антивирусного сканирования пакетов и механизма обнаружения и предотвращения вторжений (IDP).

В этом обзоре мы рассмотрим межсетевой экран ZyXEL ZyWALL 5 при его использовании с картой расширения ZyWALL Turbo и новой операционной системой ZyNOS v.4. Все вместе это образует решение ZyXEL ZyWALL 5 UTM EE (UTM, Unified Threat Management — объединенный контроль угроз).

- Общее описание

- Таблица спецификаций устройства

- Конфигурирование роутера

- Тестирование производительности проводного сегмента

- Тестирование производительности беспроводного сегмента

- Тестирование производительности VPN-сединения

- Тестирование безопасности

- Доступность

- Тестирование возможностей управления трафиком

- Антивирусная защита

- Антиспам фильтр

Функциональные возможности ZyXEL ZyWALL 5 UTM EE: Интернет-маршрутизатор с 4-х портовым коммутатором (с возможностью задать режим работы каждого порта LAN/DMZ). Возможна установка в слот расширения (интерфейс Cardbus), находящийся на маршрутизаторе, карты ZyWALL Turbo или адаптера беспроводной связи ZyAIR G-110 EE. Устройство также реализует антивирусный фильтр, проверяющий проходящие через него пакеты на наличие компьютерных вирусов и другого вредоносного кода, механизм предотвращения атак (IDP), а также защиту от спама, позволяющую перехватывать почту, проходящую по протоколам POP3 и SMTP. В дополнение к этому устройство реализует IPSec VPN-сервер, позволяющий одновременно использовать до 10 VPN-соединений.

Расширение устройства, обозначенное как UTM (Unifued Threat Management), как раз означает, что оно включает в себя функции антивирусной фильтрации, механизма обнаружения и предотвращения вторжений (IDP) и спам-фильтрации.

На роутере расположены следующие индикаторы и порты (слева направо):

- индикатор питания

- индикатор состояния системы

- индикатор активности

- индикатор активности карты расширения

- кнопка Reset — сброс параметров

- 1 × WAN-порт 10/100 с двумя индикаторами (скорость и активность)

- 4 × LAN/DMZ-порта 10/100 с двумя индикаторами на каждом порту (скорость и активность) и возможностью ручного переключения режима работы (LAN — DMZ)

Сзади на роутере расположены (слева направо):

- порт RS-232 для подключения аналогового модема в качестве резервной линии при "падении" основного канала

- консольный порт RS-232 — подключение к консоли

- Cardbus-слот для установки карты расширения

- разъем питания

Устройство поставляется в следующей комплектации:

- роутер

- 2-х метровый патчкорд RJ-45

- метровый консольный кабель RS-232

- адаптер питания (длина провода около двух метров)

- руководство по быстрой установке и настройке на шести языках (без русского. По заверению представителей компании ZyXEL с августа устройства поставляются с руководством на русском)

- "ушки" для крепления устройства в стойке

Вид изнутри

Устройство выполнено на базе сетевого процессора Intel IXP422, работающего на частоте 266 МГц (аппаратная поддержка алгоритмов SHA-1, MD5, DES, 3DES, AES, PCI 2.2, поддержка до 256 Мбайт SDRAM-памяти, низкое энергопотребление).

Мост между PCI — Cardbus интерфейсами выполнен на базе микросхемы PCI1510 компании Texas Instruments.

Коммутатор выполнен на базе микросхемы Marvell 88E6060.

На плате устройства установлено 8 Мбайт Flash-памяти Intel TE28F640 и 32 Мбайта SDRAM-памяти Winbond W981216DH.

ZyWALL Turbo Card

ZyWALL Turbo Card представляет собой карту аппаратного ускорения функций антивирусной фильтрации и IDP (обнаружение и предотвращение вторжений) с интерфейсом Cardbus, которая вставляется в слот маршрутизатора. Именно наличие данной карты определяет возможность проверки трафика на вирусы и механизм обнаружения вторжений.

Спецификации устройства:

| корпус | металлический, допускается горизонтальная установка, подвес на стену или установка в стойку | |||

| исполнение | Indoor | |||

| проводной сегмент | ||||

| WAN | тип | Fast Ethernet | ||

| количество портов | 1 | |||

| auto MDI/MDI-X | да | |||

| типы поддерживаемых соединений | фиксированный IP | да | ||

| динамический IP | да | |||

| PPPoE | да | |||

| PPTP | да | |||

| L2TP | нет | |||

| IPSec | да | |||

| LAN | количество портов | 4 | ||

| auto MDI/MDI-X | да | |||

| ручное блокирование интерфейсов | нет | |||

| возможность задания размера MTU вручную | нет | |||

| Беспроводной сегмент | ||||

| антенна | количество | 1 | ||

| тип | встроенная дипольная, возможность подключения внешней антенны | |||

| возможность замены антенны/тип коннектора | да, AMX | |||

| принудительное задание номера рабочей антенны | ||||

| поддерживаемые стандарты и скорости | 802.11b | CCK (11 Mbps, 5.5 Mbps), DQPSK (2 Mbps) DBPSK (1 Mbps) | ||

| 802.11g | OFDM: 54, 48, 36, 18, 12, 11, 9, 6 Mbit/sec | |||

| Регион/Кол-во каналов | ??/11 | |||

| расширения протокола 802.11g | нет | |||

| возможность ручного задания скорости | нет | |||

| выходная мощность | (максимальная?) | 15 дБм | ||

| 802.11b @11Mbit/s | 15 дБм | |||

| 802.11g @54Mbit/s | 12.5 дБм | |||

| чувствительность приемника | 802.11b @11Mbit/s | -80 дБм | ||

| 802.11g @54Mbit/s | -66 дБм | |||

| работа с другой AP | поддержка WDS (мост) | нет | ||

| поддержка WDS + AP | нет | |||

| возможность работы в режиме клиента | нет | |||

| wireless repeater (повторитель) | нет | |||

| безопасность | блокировка широковещательного SSID | да | ||

| привязка к MAC адресам | да | |||

| WEP | 64/128bit | |||

| WPA | да | |||

| WPA-PSK (pre-shared key) | да | |||

| 802.1x (через Radius) | да | |||

| основные возможности | ||||

| конфигурирование устройства и настройка клиентов | администрирование | WEB-интерфейс | да | |

| WEB-интерфейс через SSL | да | |||

| собственная утилита | нет | |||

| telnet | да | |||

| ssh | да | |||

| COM-порт | да | |||

| SNMP | да | |||

| возможность сохранения и загрузки конфигурации | да | |||

| встроенный DHCP сервер | да | |||

| поддержка UPnP | да | |||

| метод организации доступа в Интернет | Network Address Translation (NAT-технология) | да | ||

| возможности NAT | one-to-many NAT (стандартный) | да | ||

| one-to-one NAT | да | |||

| возможность отключения NAT (работа в режиме роутера) | да | |||

| возможность работы в режиме моста | да | |||

| Встроенные VPN-сервера | IPSec | да | ||

| PPTP | нет | |||

| L2TP | нет | |||

| VPN pass through | IPSec | да | ||

| PPTP | да | |||

| PPPoE | ?? | |||

| L2TP | ?? | |||

| Traffic shaping (ограничение трафика) | да | |||

| DNS | встроенный DNS-сервер (dns-relay) | да | ||

| поддержка динамического DNS | да, DynDNS.org | |||

| внутренние часы | присутствуют | |||

| синхронизация часов | да (NTP, Time, Daytime) | |||

| встроенные утилиты | ICMP ping | нет | ||

| traceroute | нет | |||

| resolving | нет | |||

| логирование событий | да | |||

| логирование исполнения правил файрвола | да | |||

| способы хранения | внутри устройства | да | ||

| на внешнем Syslog сервере | да | |||

| отправка на email | да | |||

| SNMP | поддержка SNMP Read | да | ||

| поддержка SNMP Write | да | |||

| поддержка SNMP Traps | да | |||

| Роутинг | ||||

| статический (задания записей вручную) | да | |||

| динамический роутинг | на WAN интерфейсе | возможность отключения | да | |

| RIPv1 | да | |||

| RIPv2 | да | |||

| на LAN интерфейсе | возможность отключения | да | ||

| RIPv1 | да | |||

| RIPv2 | да | |||

| возможности VPN | ||||

| сервер IPSec | виды туннелей | tunnel, transport | ||

| типы аутентификации | pre shared key | да | ||

| сертификаты | да | |||

| алгоритмы хеширования | SHA1 | да | ||

| MD5 | да | |||

| алгоритмы шифрования | DES | да | ||

| 3DES | да | |||

| AES | да | |||

| добавление записей в таблицу роутинга IPSec туннеля | нет | |||

| возможности встроенных фильтров и файрвола | ||||

| поддержка SPI (Stateful Packet Inspection) | да, но без возможности использования в правилах | |||

| наличие фильтров/файрвола | на LAN-WAN сегменте | да | ||

| на WLAN-WAN сегменте | да | |||

| на LAN-WLAN сегменте | да | |||

| типы фильтров | с учетом SPI | нет | ||

| по MAC адресу | нет | |||

| по source IP адресу | да, в том числе по диапазону | |||

| по destination IP адресу | да, в том числе по диапазону | |||

| по протоколу | да, TCP/UDP/TCP&&UDP/ICMP/*Custom* | |||

| по source порту | нет | |||

| по destination порту | да, в том числе по диапазону | |||

| привязка ко времени | да | |||

| по URL-у | да | |||

| по домену | да(совмещен с URL) | |||

| работа со службами списков URL для блокировки | да | |||

| тип действия | allow | да | ||

| deny | block, reject | |||

| log | да | |||

| поддержка спец. приложений (netmeeting, quicktime etc) | Настройки устанавливаются вручную для таких приложений задаются вручную в настройках NAT. Встроенный SIP/H.323/FTP шлюз уровня приложений (ALG) | |||

| виртуальные сервера | возможность создания | да | ||

| задания различных public/private портов для виртуального сервера | да | |||

| возможность задания DMZ | да, возможно разделение трафика на уровне портов | |||

| traffic shaping | ||||

| типы шейпинга | ограничение общего исходящего трафика | да | ||

| ограничение общего входящего трафика | да | |||

| ограничение входящего трафика по критериям | да | |||

| ограничение исходящего трафика по критериям | да | |||

| критерии задания правила для ограничений | src interface lan/wan | да | ||

| dst interface lan/wan | нет | |||

| src ip/range | да | |||

| dst ip/range | да | |||

| protocol | по номеру протокола | |||

| src port/range | да | |||

| dst port/range | да | |||

| привязка ко времени | нет | |||

| типы ограничений | количественные ограничения для полосы байтах | да | ||

| задание в процентах | нет | |||

| назначение приоритета | да | |||

| питание | ||||

| тип БП | внешний, 12VDC, 1500mA | |||

| поддержка 802.1af (PoE) | нет | |||

| дополнительная информация | ||||

| версия прошивки | V4.00(XD.2) | 10/26/2005 | |||

| встроенный ftp-server | да, через него возможно обновление или сохранение конфигурации | |||

| размеры | 242 × 175 × 35.5mm | |||

| вес | 1200 г | |||

Настройку устройства можно производить через WEB-интерфейс, по протоколу Telnet или через консольный порт, а также через программу Vantage CNM, являющуюся отдельной коммерческой программой ZyXEL для управления сетью, состоящей из множества межсетевых экранов ZyWALL. Для удаленной диагностики и мониторинга, включая учет трафика отдельных пользователей и используемой ими полосы пропускания WAN-канала может использоваться утилита Vantage Report.

Скриншоты настроек WEB-интерфейса приведены здесь.

На сайте ZyXEL есть сервис, позволяющий в онлайн-режиме ознакомиться с настройками устройства, но на примере устройства ZyWALL 70 UTM (zywall70utmdemo.zyxel.com/).

Список параметров SNMP приведен здесь.

DHCP-сервер устройства позволяет задать до 128 статических записей.

Каждый LAN-порт может работать либо в режиме LAN, либо в режиме DMZ — выбор осуществляется вручную.

Маршрутизатор позволяет создавать BackUp-соединение с Интернетом через обычный аналоговый модем, в случае, если связь по основному каналу будет прервана.

Настройки файрвола позволяют задать правила "по умолчанию" для каждого из следующих направлений фильтрации

- LAN to LAN / ZyWALL

- LAN to WAN

- LAN to DMZ

- LAN to WLAN

- WAN to LAN

- WAN to WAN / ZyWALL

- WAN to DMZ

- WAN to WLAN

- DMZ to LAN

- DMZ to WAN

- DMZ to DMZ / ZyWALL

- DMZ to WLAN

- WLAN to LAN

- WLAN to WAN

- WLAN to DMZ

- WLAN to WLAN / ZyWALL

Здесь также задается режим логирования правил файрвола. В каждой из этих групп добавляется отдельный набор правил, в каждом правиле которого можно задать расписание.

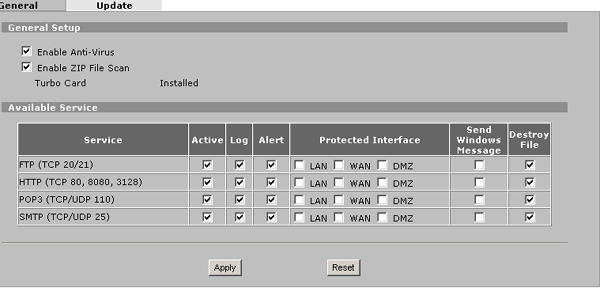

Рассматриваемый роутер также позволяет осуществлять антивирусную защиту (ANTI-VIRUS), а также обнаруживать и предотвращать вторжения (IDP, INTRUSION DETECTION AND PREVENTION), проверяя содержимое пакетов и проводя сравнение по сигнатурам. Устройство не является заменой компьютерного антивирусного ПО, так как оно не проводит проверку на все известные вирусы, как это делает, например, антивирус, установленный на компьютере. Проверка проводится только на наиболее "активные" вирусы. По данным "Лаборатории Касперского" в 2004-м году 97% убытков от компьютерных вирусов было нанесено всего лишь четырьмя вирусами.

На момент написания обзора антивирусная база устройства содержала 800 сигнатур вирусов, база IDP — 1837 сигнатур. Оба механизма требуют для своей работы наличие карты расширения ZyWALL Turbo Card.

По сигнатурам можно производить поиск, и они разделены на подгруппы. Для каждой сигнатуры можно изменить тип действия

В параметрах обнаружения вторжений (IDP) указываются интерфейсы, исходящий трафик с которых будет подвергаться проверке

Антивирусной проверке может подвергаться только тот трафик, который исходит с указанных интерфейсов и идет только по определенным протоколам (FTP, HTTP, POP3 и SMTP)

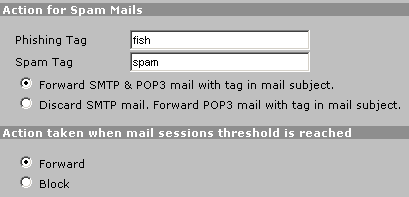

Anti-Spam фильтр позволяет проверять почту, проходящую по протоколам POP3 и SMTP, и использует внешнюю базу данных для проверки на спам. При этом к теме письма добавляется фраза, указанная в пункте Spam Tag

Устройство оснащено контент-фильтром, который работает совместно с внешними списками фильтрации, позволяющими проводить фильтрацию по содержимому. Фильтрация сайтов может проводиться по 52 категориям. При попытке зайти на сайт, запрещенный контент-фильтром, выдается сообщение

Контент-фильтр также кэширует запросы к списку фильтрации

VPN-сервер устройства позволяет устанавливать соединения IPSec, используя алгоритмы шифрования DES, 3DES и AES. Начальная аутентификация производится с использованием предварительных ключей или с использованием сертификатов. Устройство также позволяет создавать сертификаты вручную через WEB-интерфейс.

Для аутентификации возможно использование внешнего Radius-сервера или локальной базы пользователей, являющейся как бы альтернативой Radius-серверу с минимальными возможностями.

Количество записей статического роутинга ограничено 30-ю.

Устройство также поддерживает управление полосой пропускания канала — этой возможности и ее тестированию будет посвящен один из последующих обзоров.

Имеется возможность настройки роутера по протоколу Telnet (настройка по Telnet полностью аналогична настройке через консоль),

которая в свою очередь предоставляет интерфейс к командной строке ОС роутера.

Напоследок отмечу, что услуги контент-фильтрации, спам-фильтрации, антивирусной проверки трафика и обнаружение вторжений (IDP) являются платными. При покупке устройства можно зарегистрировать Trial-версии этих услуг для ознакомления с их возможностями. Срок Trial-лицензии на контент-фильтр составляет 1 месяц с момента регистрации. Срок Trial-лицензии на услуги обнаружения и предотвращения атак, на антивирусную защиту и на спам-фильтр составляет 3 месяца с момента регистрации. По истечении этих сроков, для использования указанных возможностей придется оплачивать новую лицензию.

Выводы:

Как можно заметить, устройство обладает впечатляющим набором возможностей, среди которых присутствуют и весьма экзотические (такие как антивирусная защита, предотвращение вторжений и спам-фильтрация) — не каждое устройство может похвастаться такой функциональностью. Отмечу, что загрузка устройства — сравнительно долгий процесс.

В следующей части мы посмотрим, как устройство выполняет поставленную задачу на практике.

Продолжение следует…

Навигация:

- Часть первая: обзор возможностей и конфигурация

- Содержание

- Часть вторая: тестирование производительности стандартных возможностей устройства и VPN-сервера

- Часть третья: тестирование возможностей управления полосой пропускания канала, возможностей антивирусной защиты и спам-фильтра