Переустановка операционной системы уже не поможет. Новые функции Glubteba стали устойчивее за счет активного UEFI-буткита

Некогда известный ботнет Glupteba приобрел новую функцию UEFI-буткита, благодаря которой выдерживает защиту антивирусов и почти не определяется «защитниками» системы. Вредоносное ПО теперь способно встраиваться в процессы загрузки ОС и скрываться до того момента, когда оно не потребуется. При этом большая часть антивирусов будет просто бесполезна для обнаружения, лечения или удаления.

Многофункциональный вредонос Glupteba не только ворует личную информацию пользователя, но и полезен для майнинга на устройствах, кражи банковских данных, учетных записей, он способен крутить рекламу и даже атаковать удаленные роутеры для получения доступа к соседним сетям. В некоторых версиях Glupteba можно встретить блокчейн Bitcoin и резервный канал для управления, поэтому его довольно сложно локализовать и заблокировать.

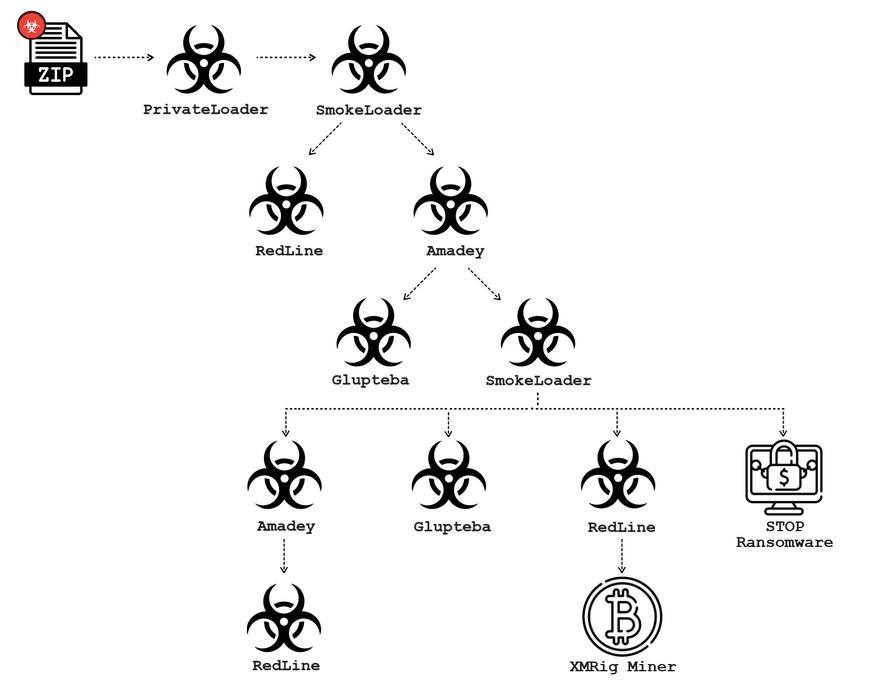

Вредонос Glupteba распространяется несколькими цепями, что почти сводит на нет все попытки обнаружения антивирусными средствами. К примеру, это могут быть сервисы с получением оплаты за установку (pay-per-install) или через пиратский PrivateLoader, когда на устройство жертвы устанавливался еще и SmokeLoader, который, в свою очередь, подгружает RedLine Stealer и Amadey, со всеми вытекающими последствиями.

Заражение происходит по цепочке, которую можно увидеть ниже.

Несмотря на высокую защиту от антивирусных средств, разработчики смогли поработать еще и над UEFI-загрузчиком, который используется через EfiGuard, в свою очередь, отключает возможности проверки подписи драйверов при загрузке. В ранних версиях Glubteba действовал по другой схеме. Подгружалось ядро драйвера руткита и ботнет, воздействующий на защиту, зараженного устройства.

С каждой версией Glubteba все больше развивается и получает новые функции скрывающие ее действия. Это на руку киберпреступникам, потому как с появлением UEFI открываются новые возможности распространения вредоносного программного обеспечения и обхода блокировок со стороны защитных средств. А использование систем PPI дает возможности для широкого распространения среди пользователей и запуска монетизации при массовом заражении гаджетов.

Источник: https://unit42.paloaltonetworks.com

36 комментариев

Добавить комментарий

не появится ли с новой версией еще хуже косяки, раз до UEFI добрались

Такой же опасный

Точно, точно, в мире «розовых пони» всё случайно. И болезни, и пища, и лекарства. А Биг Фарма все делает исключительно из человеколюбия… Иди, ширяйся дальше, овец нужно стричь по расписанию..)))

Возможности чего?

Когда уйдет информация, будет уже поздно

С вероятностью процентов в 90, память с загрузчиком перепишется без проверок.

Софт для прошивки из под os не имеет особых защит.

Ещё проще, встроить скрипт прошивки в загрузчик ос, там точно никаких проверок не будет.

Аппаратной проверки почти никогда нет.

Это всё к тому, что для этих действий никакие доступы от вендоров и производителей не требуются.

У меня такой пункт был в Биос ноута HP года так 2013 и пока не включил UEFI режим не хотела ставится 10я винда

Добавить комментарий