Как деанонимизируют криптокошельки

Мы рассуждали в прошлой статье, что криптовалюты — отнюдь не панацея для мошенников, и во многих аспектах их даже опаснее использовать в противозаконных целях, чем фиатные деньги. В частности, криптовалюты не гарантируют полную анонимность, ведь другим участникам рынка известен адрес кошелька и все связанные с ним действия, скрыты только личные данные владельца.

Задача деанонимизации (то есть определения владельца) криптовалюты успешно решается аналитическими компаниями, работающими в сфере AML (противодействие отмыванию денег) и предоставляющими услуги KYT (проверки транзакций). В этой статье мы рассмотрим основные методы, при помощи которых это достигается.

Сразу сделаем оговорку: деанонимизация не всегда предполагает установление личности или юридического лица (хотя некоторые методы позволяют и это). Во многих случаях для соблюдения требований по противодействию отмыванию денег и финансированию терроризма (ПОД/ФТ) достаточно знать род занятий владельца средств.

Эвристический анализ Bitcoin

Суть метода

Зная принципы работы блокчейна Bitcoin, можно сделать предположение, что транзакции определенных видов раскрывают некоторую информацию о владельце. Данный метод анализа называется «эвристика». Алгоритм эвристического анализа сканирует блокчейн и находит транзакции, которые позволяют определить:

- род деятельности владельца адреса (майнеры, миксеры),

- адреса, принадлежащие одному владельцу.

Приемы эвристического анализа развиваются и дорабатываются в соответствии с тем, как меняются правила работы сети и поведение ее участников. Рассмотрим наиболее популярные из них.

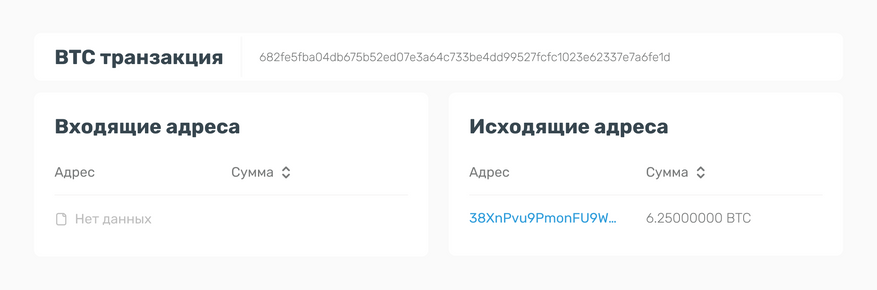

Coinbase-транзакции

Блокчейн, как следует из его названия, состоит из блоков (blockchain – «цепочка блоков»). Блоки «сцеплены» между собой ресурсоёмкими механизмами шифрования, поэтому добавление нового блока требует значительных вычислительных мощностей. Эти мощности предоставляют майнеры. За обработанный блок майнеру начисляется вознаграждение.

Каждый блок содержит список транзакций, то есть записей о перемещении средств между адресами. Каждая транзакция содержит несколько входящих адресов, т. е. адресов, с которых списываются средства, и несколько исходящих адресов. Но у некоторых транзакций входящих адресов нет: монеты появляются буквально «из ниоткуда». Такие транзакции называются coinbase-транзакции (не путать с одноимённой биржей), они содержатся в каждом блоке и представляют собой вознаграждение майнеров. Следовательно, исходящие адреса в coinbase-транзакции принадлежат майнерам.

Данный метод не позволяет определить, какой конкретно майнер получает монеты, зато практически гарантирует, что источник средств – майнер. В теории на тот же исходящий адрес можно принимать выручку от продажи наркотиков или перечислять украденную у кого-то крипту. Но на практике большинство майнеров сегодня работают через крупные регулируемые компании (майнинг-пулы), которые тщательно оберегают свои адреса от «грязной» криптовалюты. Поэтому адреса майнеров считаются наиболее «чистыми».

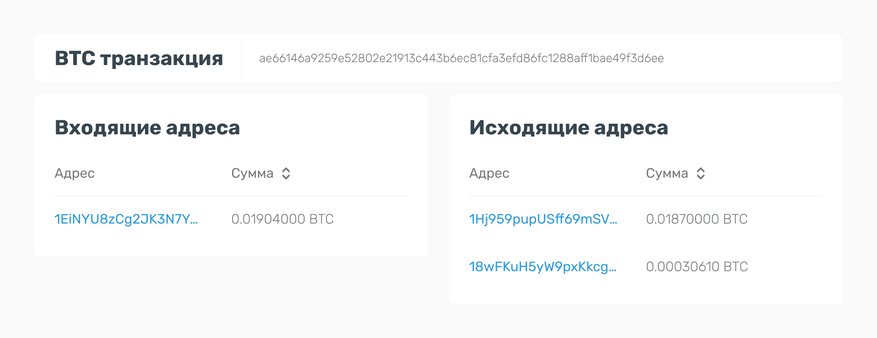

Сдача (OTC, one-time-change)

В блокчейне Bitcoin нет понятия «счета», аналогичного банковскому, на котором хранится определённая сумма. Bitcoin оперирует только транзакциями. Если у вас есть некоторая сумма в биткоинах – это означает, что есть транзакция, в которой эта сумма записана на вашем адресе в исходящих адресах. Пока вы не потратили эту сумму, в терминологии Bitcoin она называется UTXO – unspent transaction output. Потратить UTXO (т. е. перевести на другой адрес) вы можете в одной из следующих транзакций, но только всю сумму целиком.

Допустим, у вас есть некая сумма в BTC. Вы решили не использовать её всю, а хотите часть отправить на криптобиржу, чтобы обменять на фиатные деньги, а другую часть оставить в BTC. При этом технически вы обязаны забрать всю сумму с UTXO. Как быть с остатком?

Остаток, который вы пока не хотите тратить, называют «сдача». Вы можете отправить его на тот же адрес, на котором он был раньше. Но обычно сдачу из соображений конфиденциальности отправляют на новый адрес, который тоже принадлежит вам. То есть, согласно эвристике сдачи, оба адреса – входящий и только что созданный адрес сдачи – принадлежат одному владельцу:

Любопытная подзадача для данного метода – а какой именно выход транзакции является сдачей? Есть несколько признаков. Наиболее простые и популярные из них:

- адреса сдачи до этой транзакции в блокчейне не существовало,

- адрес, на который была направлена основная сумма (не сдача), наоборот, существовал раньше,

- основной платёж зачастую представляет собой круглое число. Если сумма входов имеет несколько знаков после запятой, то сдача будет дробной.

Ни личность, ни даже род деятельности владельца адресов таким образом узнать не получится – можно только понять, что два адреса принадлежат одному и тому же лицу. Какая же польза от этой информации? Следуя данной эвристике, можно создавать группы (или «кластеры») из сотен и тысяч адресов, принадлежащих одному владельцу. Если другие методы позволят установить владельца хотя бы одного из адресов, станет ясно, что ему же принадлежат и все остальные адреса из группы. Таким образом, кластеризация адресов работает в сочетании с другими методами и позволяет в разы увеличить долю размеченных (т. е. деанонимизированных) адресов.

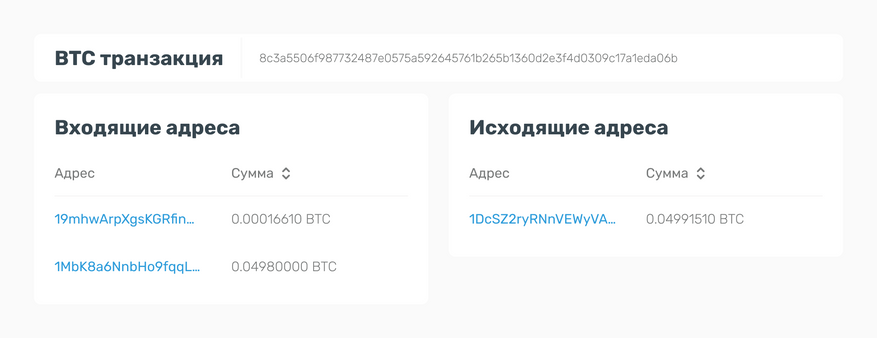

Общая трата (common spending)

Чтобы перевести средства с биткоин-адреса, нужно знать секретный код («приватный ключ») к этому адресу. Тот, кто знает приватный ключ, фактически владеет криптой в данном кошельке. Если в одной транзакции задействованы средства с нескольких входящих адресов — значит, тот, кто инициировал сделку, знает приватный ключ каждого из них. Следовательно, все эти адреса принадлежат одному владельцу.

Эвристика общей траты, как и эвристика сдачи, позволяет кластеризовать адреса по признаку общего владельца.

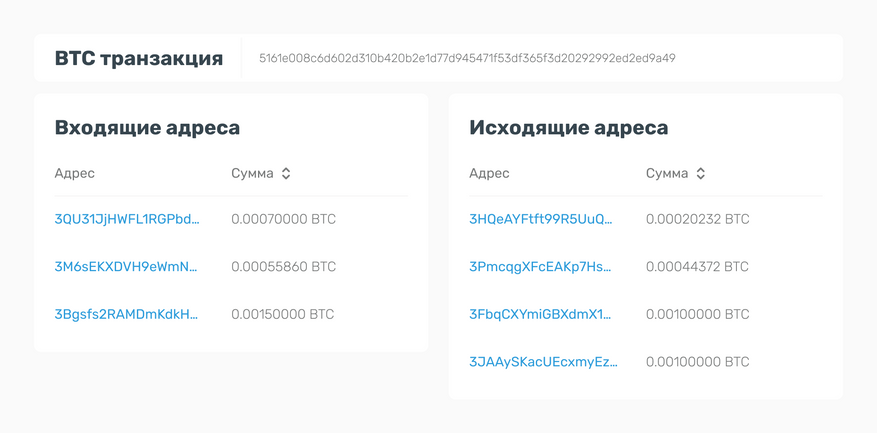

Coinjoin-транзакции

Когда пользователи хотят запутать следы, они могут объединяться и создавать транзакции, в которых фигурируют несколько входящих адресов и несколько исходящих адресов – такие сделки называются «coinjoin-транзакции». В этом случае средства на выходе распределяются по нескольким адресам, принадлежащим разным владельцам. После прохождения крипты через такую транзакцию действительно очень сложно определить, кому какая сумма принадлежит, ведь средства могут распределяться по десяткам исходящих адресов.

На практике coinjoin-транзакции редко используются в благих целях. Чаще всего их применяют «миксеры» — криптосервисы, которые помогают скрыть происхождение средств за счет дробления исходной суммы с последующим обменом и перемешиванием монет. Это и правда позволяет маскировать криптоактивы, однако сам факт прохождения средств через миксер вызывает подозрение. Адреса, участвующие в такой транзакции, помечают как адреса «миксеров», и средства, которые побывали на них, автоматически считают высокорисковыми.

Кластеризация через машинное обучение (ML)

Суть метода

Алгоритм анализирует большое число транзакций или адресов (кошельков), стремясь выделить группы (кластеры) со схожими свойствами. Для каждого кластера умозрительно (или на основании данных, полученных при помощи других методов) определяется род деятельности владельца.

Данный метод менее точен, чем предыдущий, поскольку он позволяет только предположить род занятий, но не установить принадлежность адресов одному владельцу. Для него также характерен более высокий процент ошибок, так как анализ в данном случае основывается не на технических ограничениях транзакции, а на поведении участников, которое может меняться.

Зато с помощью машинного обучения можно охватить гораздо больше адресов:

- Его можно применять для альткоинов, ведь используются общие, характерные для всех свойства транзакций и кошельков (размер, частота).

- Кластеризовать потенциально можно все адреса, а не только те, которые созданы по шаблону стандартных эвристических методов.

Как это работает

Разработка и применение алгоритмов машинного обучения — задача творческая, тут нет универсальных шаблонов. Общая последовательность действий для разработки алгоритма машинного обучения — следующая:

1.Определяем значимые признаки транзакций или адресов. Такими признаками, например, могут служить:

- сумма,

- частота (транзакций) для адреса,

- эвристика транзакций (см. выше),

- количество входов и выходов транзакций,

- количество адресов, с которых поступали или на которые отправлялись средства с данного адреса, и т.д.

При выборе значимых параметров важно соблюсти баланс. Избыток параметров усложнит вычисления, и результаты будет трудно интерпретировать. А если чрезмерно упростить модель, можно пропустить значимых участников.

2. Кластеризуем (т. е. группируем) адреса с близкими свойствами. Есть много подходов к решению задачи кластеризации. В контексте блокчейна чаще всего упоминают:

- К-среднее,

- кластеризация по плотности (DBSCAN),

- графовая или иерархическая кластеризация.

Не будем вдаваться в математические детали. На выходе каждой модели мы получим некоторое число кластеров (т. е. групп адресов), а также адреса, не попавшие ни в один кластер.

3. Интерпретируем результаты. Если модель сформирована корректно, попадание адресов в один кластер означает, что ими владеют участники с одинаковым родом деятельности. Однако соответствие тут неточное, и велика вероятность ошибки. В один кластер могут попасть адреса совершенно разных участников, которые оставляют схожий «след» в блокчейне.

В некоторых случаях возможно использование моделей «с учителем». В этом случае из других источников заранее известен «ответ», то есть мы заведомо знаем, кому принадлежат адреса, попавшие в тот или иной кластер. Такие модели будут работать более точно, и их легче интерпретировать: логично предположить, что адреса, попавшие в один кластер с теми, которые размечены как криптобиржи, тоже принадлежат биржам.

Пример

Для иллюстрации принципов работы ML-кластеризации возьмем упрощенный пример. Допустим, мы рассматриваем только два параметра адресов:

- число транзакций за единицу времени (например, в день),

- общую сумму, которая перемещается с адреса и на адрес за единицу времени.

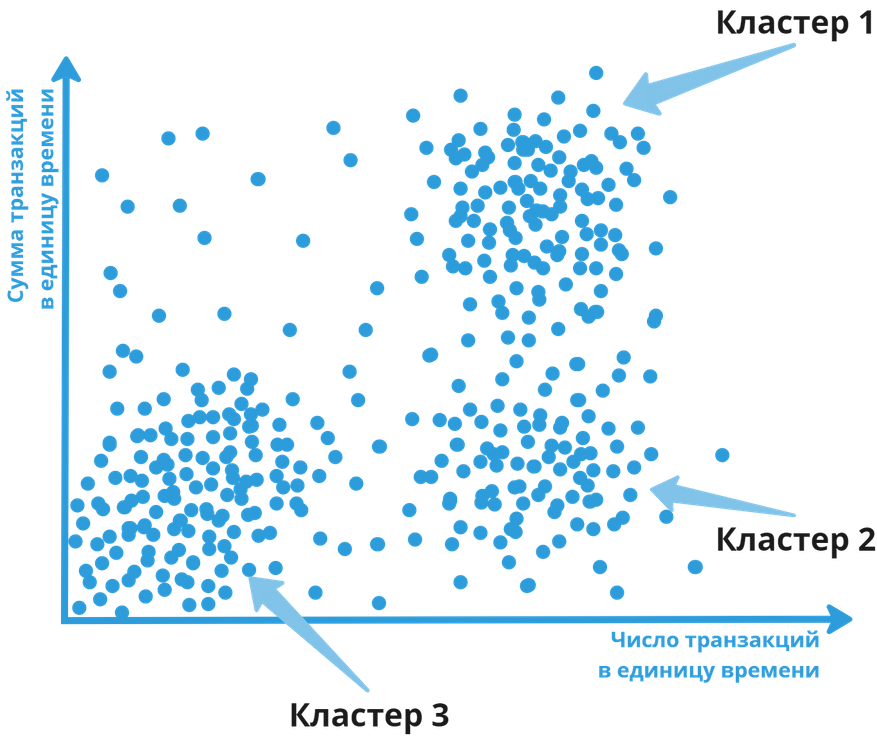

Если нанести рассматриваемые адреса на график, можно получить, например, такую картину:

На графике мы видим три кластера по плотности:

- кластер 1 — много транзакций на крупную сумму,

- кластер 2 — много транзакций, но на меньшую сумму,

- кластер 3 — мало транзакций на небольшую сумму.

Исходя из специфики работы участников рынка, можно предположить, что в кластер 1 попали криптобиржи с большими оборотами, в кластер 2 — криптообменники, у которых обороты меньше, а в кластер 3 — личные кошельки индивидуальных пользователей. Конечно, это только гипотеза, и ее предстоит проверять с использованием других методик.

Сбор общедоступной информации

Суть метода

Автоматически либо вручную собирается любая находящаяся в открытом доступе информация об адресах и о том, кому они принадлежат. Данный метод может показаться простым, но при этом он чрезвычайно эффективен и является ключевым для работы аналитических компаний – именно так собирают значительную часть данных о личности владельцев кошельков.

Конечно, лишь небольшая часть криптовалютных адресов попадает в публичное пространство. Однако, если сочетать общедоступную информацию с эвристическим анализом или кластеризацией, эффект многократно усиливается.

Вебскрейпинг (web-scraping)

Вебскрейпинг предполагает сбор информации на вебсайтах, форумах, в соцсетях, каналах и чатах. Зачем публикуют такую информацию? Вот несколько примеров:

- Пользователи обсуждают технические проблемы в работе своих криптокошельков (пример).

- Некоммерческая организация проводит сбор пожертвований в криптовалюте (пример).

- Магазины и платежные системы принимают оплату на криптокошелек (пример).

Собрать такую информацию обычно может робот, а вот анализировать ее зачастую – задача человека. Как и к любой общедоступной информации, к ней нужно относиться со здоровой долей скепсиса: возможны случаи взлома сайтов с целью подмены адреса, компроментация адресов и просто ошибки.

Отзывы пострадавших (victim reports)

Люди, пострадавшие от действий криптовалютных мошенников, нередко стараются поквитаться с ними, предав свою историю огласке и обнародовав всю известную им информацию о злоумышленниках – номера кошельков, контакты и т.д. Многие из таких отзывов собирают по открытым источникам с помощью вебскрейпинга.

Существуют и специализированные инструменты для подачи и обработки свидетельств пострадавших – их могут собирать как правоохранительные органы (пример), так и независимые организации (пример). Собранная таким образом информация не считается общедоступной: по сути, это эксклюзивные данные тех компаний, которые их собирали. Однако участникам рынка выгодно обмениваться подобными данными. Поэтому, если отзыв пострадавшего проверили и он подтвердился, размеченные на его основании адреса через некоторое время станут известны всем.

Решения правоохранительных органов

Одного плохого отзыва на форуме недостаточно, чтобы адрес разметили как кошелек правонарушителя. Ведь это может привести к блокировке всех средств, с которыми взаимодействовал данный адрес, и в случае ошибки финансовые потери понесут честные участники рынка.

Обычно связанные с противозаконной деятельностью кошельки размечают по решению правоохранительных органов (возбуждено дело, есть постановление суда и т.п.). Перед этим следственные органы проводят расследование, устанавливают личность владельца и род его деятельности. О подобных решениях могут сообщать непублично – в этом случае правоохранители напрямую уведомляют централизованных участников рынка (криптобиржи, аналитические компании). «Грязный» адрес также могут включить в публикуемые санкционные списки (в качестве примера, вот список санкционных адресов от Управления по контролю за иностранными активами минфина США: https://sanctionssearch.ofac.treas.gov/ ).

Говоря о санкционных списках, нельзя не упомянуть, что не все санкции бывают связаны с реальными уголовными преступлениями – они могут носить и политический характер (например, санкции за пожертвования нежелательной организации). Это накладывает дополнительные трудности для работы с санкционными списками в разных юрисдикциях.

Данные онлайн-сервисов (бирж, магазинов и т.п.)

Суть метода

Используем информацию из онлайн-сервисов, которые ведут базу пользователей (почта, телефон, ФИО, IP-адрес и т. п.), их адресов и транзакций. Любые сервисы, которые вы применяете при работе с криптовалютами, потенциально имеют доступ и к данным, которые могут помочь вас идентифицировать. Предоставляя вам удобный интерфейс, они фактически соединяют блокчейн и реальный мир. Но помимо удобства, это и одна из главных угроз для анонимности.

Какая информация доступна?

Разные сервисы имеют разный уровень доступа к вашей информации. Даже если вы взаимодействуете «без регистрации и СМС», могут быть видны ваш IP-адрес, характеристики устройства и используемого программного обеспечения. Рассмотрим, какую информацию можно получить у разных участников.

Биржи и обменники, как минимум, требуют ваши контакты при регистрации (email, телефон). Крупные регулируемые биржи, соблюдающие требования AML, обязаны проверять личность и документы клиентов в рамках процедуры KYC. А еще они знают, с каких кошельков вы пополняете баланс и на какие выводите крипту. Конечно, здесь не всегда возможно установить полное соответствие, ведь вы можете отправить деньги на чужой адрес. Тем не менее, это может стать надежной стартовой точкой для дальнейшего расследования.

Магазины (в т.ч. даркнет-маркет) могут знать контакт и локацию доставки, а также адрес, с которого вы оплачиваете покупку.

Кошельки, обозреватель и даже полная блокчейн-нода (которая считается самым лучшим вариантом кошелька для поклонников полной анонимности) могут получать и передавать данные о вашем IP и используемых устройствах.

Как получить информацию?

Персональные данные клиентов, которыми владеют компании, подлежат защите по закону. Кроме того, любые утечки негативно влияют на репутацию фирмы. И тем не менее, получить доступ к ней можно, иногда даже не нарушая закон. Рассмотрим некоторые подходы:

Официальный запрос. Такой способ доступен правоохранительным органам. Также (в теории) он может работать и для аффилированных аналитических компаний. Чаще всего официальные запросы касаются расследования конкретных нарушений.

Утечки. Хакеры могут атаковать как централизованные серверы, так и персональные устройства пользователей. Несмотря на то, что крупные игроки имеют внушительную систему безопасности, утечки иногда случаются (пример).

Отпечатки пальцев (fingerprints). Кошельки, биржи и другие участники рынка могут целенаправленно либо из-за ошибок в коде создавать транзакции определенного вида, то есть оставлять специфический «след» своей работы в блокчейне. Анализируя такие отпечатки, можно, как минимум, легально установить, какое приложение использовал владелец адреса – а это может стать хорошим подспорьем в дальнейшем расследовании.

Ловушки. Творческий метод, в значительной степени основанный на социальной инженерии. Например, можно открыть собственный магазин и предложить оплатить товар в криптовалюте с указанием контактов. Можно объявить о раздаче монет (airdrop) и для этого попросить интересующих вас пользователей оставить контакты и кошельки. Еще вариант: разослать определённую сумму заведомо «грязной» крипты на интересующие вас адреса и проследить, кто пожалуется в открытых источниках. Подобные трюки балансирует на грани законности, но могут использоваться в том числе и правоохранительными органами.

Слежка в сети. Иногда это возможно даже через общедоступные источники. Например, существует подход, при котором специальная нода блокчейна анализирует трафик транзакций в обработке и пытается установить IP-адрес той ноды, на которой они были созданы. Ещё один вариант (требующий уже доступа к инсайдерской информации): если в блокчейн-обозревателе с одного и того же IP постоянно проверяют транзакции с одного адреса, то можно предположить, что это делает владелец кошелька.

Расследования

Суть метода

Детальный анализ всей доступной информации по конкретному случаю. Специалисты в области блокчейн-аналитики проводят расследования вручную с целью найти ответ на конкретный вопрос, например:

- легально ли происхождение средств на определённом адресе?

- где находятся украденные средств?

- кто вовлечен в схемы вымогательства?

Специфика расследования заключается в том, что оно всегда начинается с конкретного случая, адреса, транзакции. В рамках одного расследования можно выявить сотни и тысячи связанных адресов. Но практически невозможно расследовать какой-то крупный кластер без привязки к определенному правонарушению.

Расследования проводят не только правоохранительные органы. Этим активно занимаются аналитические компании и сотрудники профильных подразделений бирж. Можно выделить два направления проведения расследований, которые часто комбинируют для достижения более полных результатов.

On-chain расследования (отслеживание транзакций)

Откуда, куда и сколько средств было переведено — на эти вопросы можно ответить, просто заглянув в публичный блокчейн. Сочетая эти данные с результатами анализа при помощи других методов, специалист может установить происхождение средств и схему их «отмывания».

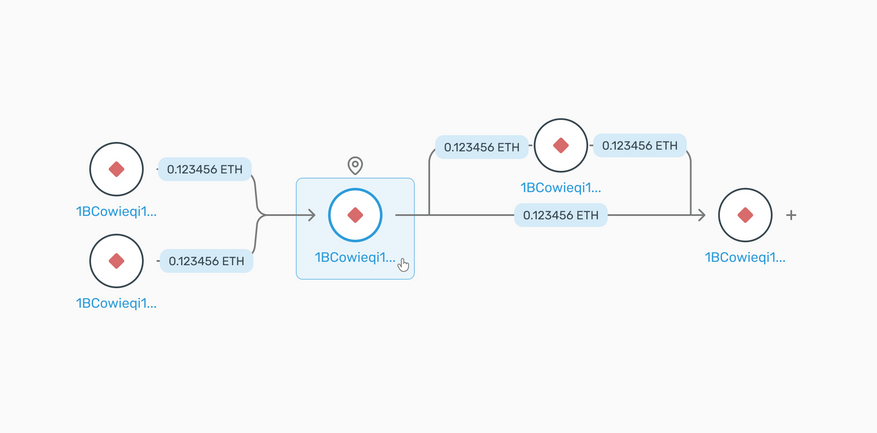

Для проведения on-chain расследований иногда достаточно бесплатных веб-обозревателей (типа https://blockchair.com/ ). Удобнее (особенно для сложных случаев) использовать специализированные инструменты визуализации, которые позволяют представить транзакции в виде графа:

Такие инструменты являются частью аналитический платформ и доступны их корпоративным клиентам.

Off-chain расследования

Могут использоваться все следственные методы: опрос свидетелей, доступ к облачным хранилищам, физический захват серверов, обыски, прослушка средств коммуникации и т. п. Полный набор инструментов, конечно, доступен только правоохранительным органам и только в случае серьезных правонарушений. Однако расследованиями могут заниматься и службы поддержки криптобирж – задавая дополнительные вопросы клиентам, запрашивая подтверждение происхождение средств и т.д. Вот примеры крупных успешных расследований:

а) расследование кражи с биржи Bitfinex в 2016 году,

б) расследование и арест основателя Bitzlato в 2023 году.

Выводы

Итак, мы рассмотрели основные методы, которые используются компаниями, специализирующимися на блокчейн-аналитике, и другими участниками рынка для установления личности владельцев крипты в рамках соблюдения требований ПОД/ФТ:

Борьба между регуляторами и адептами анонимности (как идейными, так и просто стремящимися скрыть свои источники дохода) не стоит на месте. И с той, и с другой стороны периодически появляются новые приемы и решения как для анонимизации, так и для деанонимизации, что позволяет то одной, то другой стороне на время вырваться вперёд. Уже лет через 5-10 набор методов может сильно измениться.

Не вызывает сомнения одно: по мере развития и распространения как технологий, так и регулирования криптовалют в мире, всё больше внимания будет уделяться задачам KYC и KYT. В долгосрочной перспективе конкуренцию выиграет тот, кто начинает инвестировать в эти направления уже сейчас.

5 комментариев

Добавить комментарий

А не кажется ли Вам, что руководствоваться требованиями Минфина США, на территории России несколько незаконно?

В России за последние годы даже несколько законов было принято на данную тему.

1. Не все адреса в списке Минфина США связанны с санкциями. Там много реальных преступников, работать с которыми не стоит в любой стране (например, программа «ILLICIT-DRUGS-EO14059».

2. Крупные зарубежные сервисы (Binance, Huobi и др.) так или иначе ориентируются на санкции Минфина США. И при работе с ними могут возникнуть сложности.

Проблема учёта юрисдикции в разметке криптокошельков требует проработки как с точки зрения законодательства, так и с точки зрения технических решений.

Добавить комментарий